软考75道题要对几个及格:2019年11月信息系统项目管理师 上午

摘要:对于【信息系统项目管理师】软考考试而言,试题无疑是最重要的学习资料之一。在软考备考过程中,吃透所考知识点、熟悉出题思路,对我们提升分数的效果是最明显的,通过试题反复练习,还可以查漏补缺。今天,给大家带来【信息系统项目管理师】部分试题的详解,一起来看看吧~1、质量管理相关的工具中,( )用于理解一个目标与达成此目标的步骤之间的关系。 A、 树形图 B、 过程决策程序图 C、 优先矩阵 D、

1、质量管理相关的工具中,( )用于理解一个目标与达成此目标的步骤之间的关系。

A、 树形图

B、 过程决策程序图

C、 优先矩阵

D、 亲和图

答案:B

答题解析:

官方教材P326:

新七工具包含亲和图、过程决策程序图、关联图、树形图、优先矩阵、活动网络图和矩阵图,见图8-4。

(1)亲和图。亲和图与心智图相似。针对某个问题,产生出可联成有组织的想法模式的各种创意。在项目管理中,使用亲和图确定范围分解的结构,有助于WBS的制订。

(2)过程决策程序图(PDPC)。用于理解一个目标与达成此目标的步骤之间的关系。PDPC有助于制订应急计划,因为它能帮助团队预测那些可能破坏目标实现的中间环节。

(3)关联图。关系图的变种,有助于在包含相互交叉逻辑关系(可有多达50个相关项)的中等复杂情形中创新性地解决问题。可以使用其他工具(诸如亲和图、树形图或鱼骨图)产生的数据,来绘制关联图。

(4)树形图。也称系统图,可用于表现诸如WBS、RBS(风险分解结构)和OBS(组织分解结构)的层次分解结构。在项目管理中,树形图依据定义嵌套关系的一套系统规则,用层次分解形式直观地展示父子关系。树形图可以是横向(如风险分解结构)或纵向(如团队层级图或OBS)的。因为树形图中的各嵌套分支都终止于单一的决策点,就可以像决策树一样为已系统图解的、数量有限的依赖关系确立预期值。

(5)优先矩阵。用来识别关键事项和合适的备选方案,并通过一系列决策,排列出备选方案的优先顺序。先对标准排序和加权,再应用于所有备选方案,计算出数学得分,对备选方案排序。

(6)活动网络图。过去称为箭头图,包括两种格式的网络图:AOA(活动箭线图)和最常用的AON(活动节点图)。活动网络图连同项目进度计划编制方法一起使用,如计划评审技术(PERT)、关键路径法(CPM)和紧前关系绘图法(PDM)。

(7)矩阵图。一种质量管理和控制工具,使用矩阵结构对数据进行分析。在行列交叉的位置展示因素、原因和目标之间的关系强弱。

参考答案:B

2、某公司有两套监控系统,分别监控仓库和办公区。为了使用方便,总经理让小王设计一个整合软件,能同时自动打开两套监控系统,将监控画面全部显示在屏幕中。这种集成方式称为( )。

A、 表示集成

B、 数据集成

C、 控制集成

D、 过程集成

答案:A

答题解析:

官方教材P53

表示集成

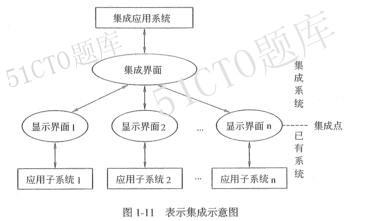

表示集成也称为界面集成,是原始、最浅层次的集成,但又是常用的集成。其将用户界面作为公共的集成点,把原有零散的系统界面集中在一个新的界面中。其模型如图1-11所示。

表示集成是黑盒集成,无须了解程序与数据库的内部构造。常用的集成技术主要有屏幕截取和输入模拟技术。表示集成用于以下几种情况:

(1)在现有的基于终端的应用系统上配置基于PC(个人计算机)的用户界面。

(2)为用户提供一个看上去统一,但是由多个系统组成的应用系统。

(3)当只有可能在显示界面上实现集成时。

表示集成的实现是简单的、不彻底的,只是做了一层“外装修”,

额外多出来的集成界面也将可能成为系统的性能瓶颈。

3、在某科研企业信息办工作的小王将储存在内网上的涉密数据,偷偷拷贝到个人笔记本电脑上,这属于( )事件。

A、 设备安全

B、 数据安全

C、 内容安全

D、 行为安全

答案:B

答题解析:

官方教材P68-69

1)设备安全

信息系统设备的安全是信息系统安全的首要问题。这里主要包括三个方面:

(1)设备的稳定性:设备在一定时间内不出故障的概率。

(2)设备的可靠性:设备能在一定时间内正常执行任务的概率。

(3)设备的可用性:设备随时可以正常使用的概率。

信息系统的设备安全是信息系统安全的物质基础。除了硬件设备外,软件系统也是一种设备,也要确保软件设备的安全。

2)数据安全(即信息安全属性)

其安全属性包括秘密性、完整性和可用性。数据安全受到危害:如数据泄露、数据篡改等。因危害数据安全的行为有较高的隐蔽性,用户往往不知情,因此危害性很高。

3)内容安全

内容安全是信息安全在政治、法律、道德层次上的要求。

(1)信息内容在政治上是健康的。

(2)信息内容符合国家的法律法规。

(3)信息内容符合中华民族优良的道德规范。

内容安全还包括信息内容保密、知识产权保护、信息隐藏和隐私保护等诸多方面。

如果数据中充斥着不健康的、违法的、违背道德的内容,即使它是保密的、未被篡改的,也不能说是安全的。必须在确保设备安全和数据安全的基础上,来确保内容安全。

4)行为安全

数据安全(即信息自身的安全属性/信息安全属性)是静态安全,行为安全是动态安全。

(1)行为的秘密性:行为的过程和结果不能危害数据的秘密性,行为的过程和结果也应是秘密的。

(2)行为的完整性:行为的过程和结果不能危害数据的完整性,行为的过程和结果是预期的。

(3)行为的可控性:当行为的过程出现偏离预期时,能够发现、控制或纠正。

行为安全强调的是过程安全,体现在硬件设备、软件设备、应用系统协调工作的程序(执行序列)符合系统设计的预期,这样才能保证信息系统的“安全可控”。

参考答案:B

软考资料: 2024年软考论文范文> 软考考试核心重点难点汇总> 查看更多>

备考刷题:章节练习+每日一练> 软考历年试题+模拟题>查看更多>