软考培训机构哪个靠谱:2019年5月信息系统项目管理师 上午

摘要:对于【信息系统项目管理师】软考考试而言,试题无疑是最重要的学习资料之一。在软考备考过程中,吃透所考知识点、熟悉出题思路,对我们提升分数的效果是最明显的,通过试题反复练习,还可以查漏补缺。今天,给大家带来【信息系统项目管理师】部分试题的详解,一起来看看吧~1、某信息系统建设项目中,为防范系统宕机风险,项目经理建议采购服务器时均配置冗余电源和冗余风扇。项目经理采用的风险应对策略为( )A、 减轻

1、某信息系统建设项目中,为防范系统宕机风险,项目经理建议采购服务器时均配置冗余电源和冗余风扇。项目经理采用的风险应对策略为( )

A、 减轻

B、 转移

C、 规避

D、 消除

答案:A

答题解析:

消极风险的应对策略包括:回避、转嫁、减轻与接受。

回避:

指改变项目计划,以排除风险或条件,或者保护项目目标,使其不受影响,或对受到威胁的一些目标放松要求,例如,延长进度或减少范围等。出现于项目早期的某些风险事件可以通过澄清要求、取得信息、改善沟通或获取技术专长而获得解决。

转移:

指设法将风险的后果连同应对的责任转移到第三方身上。转移风险实际只是把风险管理责任推给另一方,而并非将其排除。对于金融风险而言,风险转移策略最有效。风险转移策略几乎总需要向风险承担者支付风险成本。转移工具丰富多样,包括但不限于利用保险、履约保证书、担保书和保证书。可以利用合同将具体风险的责任转移给另一方。在多数情况下,使用成本加成合同可将成本风险转移给买方,如果项目的设计是稳定的,可以用固定总价合同把风险转移给卖方。

减轻:

指设法把不利的风险事件的概率或后果降低到一个可接受的临界值。提前采取行动减少风险发生的概率或者减少其对项目所造成的影响,比在风险发生后亡羊补牢进行补救要有效得多。例如,采用不太复杂的工艺,实施更多的测试,增加更多冗余,或者选用比较稳定可靠的卖方,都可减轻风险。它可能需要制作原型或者样机,以减少从试验室工作台模型放大到实际产品中所包含的风险。如果不可能降低风险的概率,则减轻风险的应对措施应设法减轻风险的影响,其着眼予决定影响的严重程度的连接点上。例如,设计时在子系统中设置冗余组件有可能减轻原有组件故障所造成的影响。

接受:

是指项目团队决定接受风险的存在,而不采取任何措施(除非风险真的发生)的风险应对策略。这一策略在不可能用其他方法时使用,或者其他方法不具经济有效性时使用。该策略表明,项目团队已决定不为处理某风险而变更项目管理计划,或者无法找到任何其他的合理应对策略。该策略可以是被动或主动的。被动地接受风险,只需要记录本策略,而无需任何其他行动;待风险发生时再由项目团队处理。不过,需要定期复查,以确保威胁没有太大的变化。最常见的主动接受策略是建立应急储备,安排一定的时间、资金或资源来应对风险。

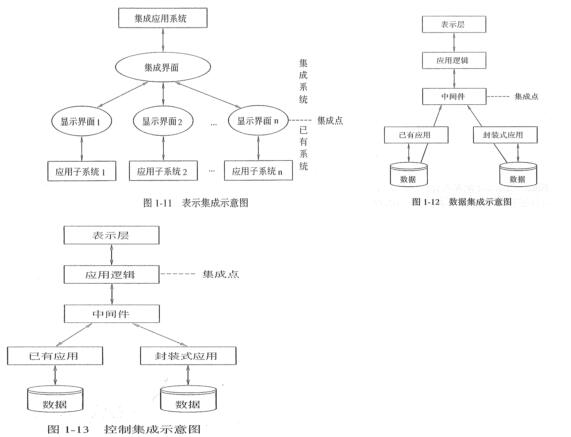

2、企业应用集成技术可以消除信息孤岛,将多个企业信息系统连接起来,实现无缝集成。下图显示的是( )集成模型。

A、 表示

B、 数据

C、 控制

D、 业务流程

答案:A

答题解析:

EAI(企业应用集成)所连接的应用包括各种电子商务系统、ERP、CRM、SCM、OA、数据库系统和数据仓库等。

从单个企业的角度来说,EAI包括:表示集成、数据集成、控制集成和业务流程集成等。当然,也可以在多个企业之间进行应用集成。

3、( )验证一个配置的实际工作性能是否符合它的需求规格说明

A、 功能配置审计

B、 物理配置审计

C、 设计评审

D、 代码评审

答案:A

答题解析:

“配置审计”就是验证配置项信息与配置标识(需求,标准,流程)的一致性。简单地说,配置审计就是对配置项的完整性,安全性,介质是否完好等方面进行检查,其作为变更控制的补充手段,用来确保修改的动作已经切实实现并被完整地记录,实际上是对配置管理的过程,配置管理规范中的规定进行检查和统计报告,可以说一切有助于数据完整性,正确性的都可视作配置审计的范围。

实施配置审计的作用:配置审计的主要作用是作为变更控制的补充手段,来确保某一变更需求已被切实实现。

配置审计分为功能配置审计和物理配置审计。

功能配置审计

功能配置审计是进行审计以验证以下几个方面。

(1)配置项的开发已圆满完成。

(2)配置项已达到规定的性能和功能特定特性。

(3)配置项的运行和支持文档已完成并且是符合要求的。

功能配置审计可以包括按测试数据审计正式测试文档、审计验证和确认报告、评审所有批准的变更、评审对以前交付的文档的更新、抽查设计评审的输出、对比代码和文

档化的需求、进行评审以确保所有测试已执行。功能配置审计还可以包括依据功能和性能需求进行额外的和抽样的测试。

物理配置审计

物理配置审计是进行审计以验证如下方面。

(1)每个构建的配置项符合相应的技术文档。

(2)配置项与配置状态报告中的信息相对应。

物理配置审计可以包括审计系统规格说明书的完整性、审计功能和审计报告、了解不符合采取的措施、对比架构设计和详细设计组件的一致性、评审模块列表以确定符合己批准的编码标准、审计手册(如用户手册、操作手册)的格式、完整性和与系统功能描述的符合性等。

软考资料: 2024年软考论文范文> 软考考试核心重点难点汇总> 查看更多>

备考刷题:章节练习+每日一练> 软考历年试题+模拟题>查看更多>